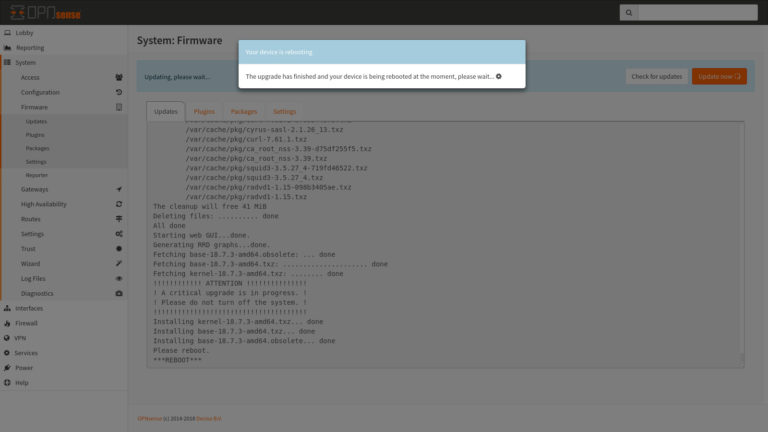

Mehr als 10 Jahre hat pfSense mich nun begleitet. Version 1.2 war es, wenn ich mich recht erinnere. Obwohl mir Version 1.2.3 doch sehr in Erinnerung geblieben ist

It is time for …

Es gibt sehr viele Ideen wie man Facebook blocken kann. Man kann die IP-Ranges eintragen, man kann sich die Mühe machen den DNS in eine andere Richtung zu biegen, oder einfach SquidGuard nutzen. Da bei mir schon ein SquidGuard mit Squid läuft um die Werbung zu filtern und gegen ein 1×1 Pixel großes GIF auszutauschen, nehme ich doch am besten jenen.

Dazu geht man in der Oberfläche von pfSense auf den Proxyfilter und dort in den Reiter Target Categories.

Dort legt man eine neue Kategorie wie folgt an:

Name: facebook

Domain List: facebook.com

Redirect mode: int error page

Redirect: No Facebook in this Network available

Log: Kann man, muss man aber nicht anschalten

Descrition: facebookblock

Abspeichern und in den Reiter Common ACL wechseln und die Target Rules öffnen.

facebookblock [facebook] auf deny setzen.

Abspeichern und in General settings Apply drücken um die Regeln zu aktivieren.

Nun bekommt der nette Facebooker/in diese Meldung in seinem Browser:

Request denied by pfSense proxy: 403 Forbidden

Reason: No Facebook in this Network available

Client address: DIE IP DES AUFRUFENDEN

Client name: DER CLIENTNAME

Client group: default

Target group: facebook

URL: facebook.com

Natürlich lassen sich auch noch etwas mehr Gründe dafür einfallen, aber es reicht ja schon zu sagen, das in diesem Netzwerk so etwas nicht gemacht wird ツ

FreeBSD kann nicht nur auf dem Desktop oder als reiner Server aufgesetzt werden, auch als eine Firewall ist das Unix-Derivat eine sehr brauchbare Lösung.

Die meisten iBenutzer wenden sich an IPCop, Untangle oder andere Konsorten, anstelle einem gut gepflegten Unix eine Chance zu geben. Das ist meiner Meinung nach Falsch, denn pfSense braucht sich nicht hinter Enterprise-Firewalls zu verstecken.

Wenn ich alle Features dieser Firewall aufzählen wollen würde, hätte ich eine sehr lange Liste und im Ganzen würde dies nicht wirklich helfen, somit zähle ich nur ein paar an dieser Stelle auf und Verweise lieber auf die Featureliste der pfSense-Hompage.

Features sind etwa Firewall, einfach zu benutzende Weboberfläche, SetUp-Wizard, WLAN-AccessPoint, multiple Subnetze, TrafficShaping, FailOver mit Carp, welche es ermöglicht mehrere andere Firewalls im Netz zu haben und auch gleich automatisch die Regeln und Einstellungen zu teilen, LoadBalancing beidseitig, VPN mit IPSec/OpenVPN/PPtP, PPPoE-Server, DynamicDNS zu verschiedenen Anbietern im Netz und natürlich auch für den intern angebotenen DHCP-Server, DHCP-Relay, Proxy Server Squid und SquidGuard, SIP-Proxy, FreeRadius und und und

Wer nun sich nun fragt, wie viel Hardware so ein Spaß braucht, der wird sich etwas wundern und auch die Stärken von pfSense sehen.

Darf ich vorstellen, meine Firewall-Hardware seit gut und gerne 9 Jahren, ein IBM 300GL mit den folgenden Daten:

Pentium 3 500Mhz

768MB RAM

2 Netzwerkkarten von 3COM

1 Laptop HD mit 40GB

1 Lüfter vor der HD/Passiv Kühlung des P3 durch das kleine Netzteil

Die Maschine bekommt des öfteren mal einen HD-Tausch, da ich auch gerne Debian als Firewall nutze. Man frage mich nicht warum, aber in dem Fall bin ich promiskuitiv ツ

Man will ja nicht verlernen und auch schon überhaupt nicht den Spaß am eigenen Administrieren verlieren, manchmal braucht man diese Arbeit.

Der Vorteil an der IBM-Maschine ist, dass sie wenig Strom verbraucht und auch unter der massiven Sommerhitze von Teils 67°C in dem Raum ohne murren und Zicken weiter läuft. Ich denke so etwas schafft keine neue Hardware so schnell, ein Dell den ich dafür mal tausche wollte hatte laut Spezifikation ein max. von 30°C Umgebungstemperatur.

Somit, auch mit einer Hardware von kleinem Maß kann man eine enterprisefähige Firewall fahren, laut Webseite ab 100MHz und 128MB RAM. Es kommt immer auf die Userzahl und die Leitungsgeschwindigkeit an.

Kommen wir nach dem Klick zu der Installation von pfSense und einer minimalen Konfiguration mit Proxy und einem Webfilter.

Viele kennen die Webseite mit welcher man überprüfen kann, ob eine Seite nur für mich nicht vorhanden ist, oder ob der Server wirklich keine Antwort gibt.

Wenn ich mich die letzten Tage so durch das Netz lese in dem Thema IPv4 und das leerlaufen des Adresspools glaube ich zum großen Teil, dass ich mit meiner Meinung Alleine stehe.

Natürlich wäre es Sexy eine feste IP für immer an einem Gerät zu besitzen.

Das bringt doch einen hervorragenden Datenschutz, lässt einem ohne großen Aufwand auf seine Heimgeräte zugreifen ( welche natürlich von den Herstellern in der Firmware/Software so weit gepflegt werden, dass sich auch FortKnox die Geräte ohne große Tests leistet) und bringt im großen Sinne keinerlei Gefahren und Mehraufwand für jeden Nutzer. Ist die IP oben, jupp, dann könnte er da sein. Finger hat also wirklich mal wieder einen Nutzen unter Linux und Unix, Google hat endlich einen wirklichen Wert mit seiner neuen Maps-Edition inkl Google Latitude.

Die Narretei des Nichterreichbarkeit weicht der omnipotente Erreichbarkeit und mein Kühlschrank freut sich, wenn der $GROSSEINKAUFMARKT Ihm die neuesten Angebote ohne umweltverschmutzende Prospekte zuführt und er mir bei Ankunft gleich weisen Rat geben kann.

Ja, glaubt Ihr denn an den Weihnachtsmann?

Es gibt nur einen einzigen Grund, dass die Internetprovider langsam mal wirklich, stimmt nach mehr als einem Jahrzehnt, auf die Idee kommen IPv6-Adressen an Otto Normal zu vergeben. Der Stromverbrauch und die Mehr-/Pflegekosten für die IPv6 Gateways.

Sprich, es wird weiter gehen mit IPv4 für die Privatmenschen und nettes NAT betrieben bis es wirklich nicht mehr geht.

Ja, NAT ist keine Firewall, das sollte man dazu Wissen und bietet auch Komplikationen, siehe dazu auch RFC3027.

Somit, kann man sich weiter in „Sicherheit“ wiegen und erst einmal abwarten, wie wann und wo endlich IPv6 für Otto Normal eingeführt wird und Nein, wir werden nicht alle sterben und das Licht des Internets wird mitnichten erlöschen.

Aber der SPAM und die Botnets werden steigen und es wird sich langsam der Gesetzgeber fragen, wie er am besten dieser Situation Herr wird. Sei es den unbedarften Otto Normal in die Pflicht zu nehmen, oder der Industrie Druck zu machen. An Letzteres glaube ich nicht. Für den Gesetzgeber hat IPv6 einen Mehrwert, den man nicht unbeachtet lassen sollte und auch die Industrie wird sich daran erfreuen. Information ist heutzutage mehr Wert, als Werte die einer haptischen Wahnehmung unterliegen.

Somit sollte man sich gut überlegen, ob man sich auf IPv6 als Otto Normal freut, oder doch lieber ein Fan des großen momentan stattfindenden NATing bleibt.

Ich liebe meine Firewall. Wirklich ich mache das, sie ist immer weiter gewachsen, Gut dokumentiert und im Gegensatz zu anderen Produkten vertraue ich Ihr Voll und Ganz. Dies liegt nicht an den anderen Produkten, ich meine es gibt viele Firewalls, welche wirklich für mich, auch von der Evaluation her, eine super Sache sind, vor allem wenn man nur Grundkenntnisse besitzt und mehr möchte als ein ISP-Router bietet. Für mich ist dies leider nichts, da ich so eine Distribution, sei es ein *BSD/oder Linux, erst einmal ReverseEngineere um zu Wissen wie sie funktionieren und dann ist auch nicht das vorhanden, welches ich vielleicht möchte und durch massive Abänderung ist es dann nicht mehr das Original und somit kann ich es gleich selbst machen.

Also mypfw.deveth.hq filtert mir Werbung mit automatischen Shalla-List updates und natürlich Squid und SquidGuard, nutzt Snort-Regeln mit positives to iptables, cached deb-Files für 40 Tage, hostapd und und und. Das ganze hat ein RAID und begnügt sich mit netten 768MB RAM, wovon in maximalen Fall 500ebbes mal genutzt wurden. Auch werde ich per Mail über Angriffe, Hitzeprobleme, Updates, usw informiert. Alles erkläre ich nicht, der geneigte Leser weiß warum;)

Somit, mypfw ( War ein kleiner Witz für mich der $HOSTNAME bedeutet My personal firewall *g*) und ich haben einen mehr als tollen Kommunikationsfluss und ist auch nicht gerade wenig frequentiert bei einem 1 Familienhaus mit 5 surfenden Mitgliedern.

So, dies als vorhergehende Erklärung, kommen wir nun zu der Zensur durch/über die Firewall.

Es ist klar, dass ich zensiere. Sei es die Werbung, bestimmte Seiten mit nicht positiven Inhalten, oder auch das blocken von bestimmten Dateiendungen. Sprich Domains werden vorgefiltert, welches jedem schon durch die Werbung klar ist. Hier habe ich eine gewollte Zensur.

Die ungewollte Zensur ist, wenn ich einen vermeintlichen Angreifer blocke, bei mir befindet sich nur freenode auf der Whitelist, damit ich diese nette Mail nicht mehr bekomme:

——— SCHNIPP ———

Scanned TCP ports: [40-65506: 163 packets]

TCP flags: [SYN: 163 packets, Nmap: -sT or -sS]

iptables chain: INPUT (prefix "Firewall BlockFw — DENY"), 163 packets

Source: 85.190.0.3

DNS: proxyscan.freenode.net

MAC: 00:30:b8:ca:69:31

OS guess: Linux (2.4.x kernel)

Destination: XXXXXXXXXXXXXXXXXXXX

DNS: XXXXXXXXXXXXXXX

MAC: XXXXXXXXXXXXXXX

Overall scan start: Tue Apr 20 19:32:37 2010

Total email alerts: 1

Complete TCP range: [40-65506]

Syslog hostname: mpfw

Global stats: chain: interface: TCP: UDP: ICMP:

INPUT eth0 163 0 0

[+] TCP scan signatures:

"BACKDOOR GateCrasher Connection attempt"

dst port: 6969 (no server bound to local port)

flags: SYN

sid: 147

chain: INPUT

packets: 1

classtype: misc-activity

usw und sofort

——— SCHNIPP ———

Einer der vielen kleinen Dienste, welche dort laufen, psad mit fwsnort, aber wie gesagt, nicht der einzige.

Was mir klar ist, dass viele Angreifer aus bestimmten Ländern kommen und ich nun mit Hilfe von GeoIP und einem neukompilierten iptables diese Länder sperren könnte, ein reject ist da die nette Art und nicht ein drop btw.

Nun stelle ich mir die Frage, ist dies Fair?

Ich bin für ein freies Netz und gegen eine Zensur, wo ich natürlich schon für die Zensur von bestimmten Inhalten und Ihrer drakonischen Bestrafung der Täter bin, dies ist aber nicht das Thema gerade. Wenn ich mich nun hinsetze und genau diese Funktion mit in meine Firewall setze befinde ich mich meiner Meinung nach auf einer Ebene, auf welcher ich mich definitiv nicht befinden möchte/will. Ich watsche ein Land mit meiner Firewall ab, nur weil sich dort ein paar Idioten befinden. Auch stellt sich in dem Moment die Frage, ist die IP wirklich die Echte, oder haben wir hier einen netten Fall von Spoofing. Eine Idee, welche ich Gestern mit sqall besprach, ist die Kunst eines Gegenangriffes bzw die Rückleitung des Verkehrs zu dem Angreifer. Nur auch hier haben wir das Problem eines IP-Spoofing und ich mache mich in dem Moment strafbar, weil ich einen Host angreife, welcher nicht wirklich der Angreifer ist. Meine Antwort darauf ist im Grunde mal wieder ein HoneyNet, nur verursacht ein kleines Honigtöpfchen mir die Kosten (Strom/HW/Audit/etc.) und dies Alles nur damit ein Scriptkiddie spielen kann?

Stellt sich langsam die Frage und dies nicht nur mir, wie sollen wir auf Länder reagieren, welche in diesem Zuge sich nicht wirklich bemühen, dass dies nicht geschieht? Mir kann keiner mit einer Aussage kommen, dass diese Länder es nicht nicht mitbekommen. Ich nehme als Beispiel China, weil jeder Person dort die Zensur durch die Medien wirklich klar ist. China zensiert, China schaut sich den Netzwerkverkehr wirklich sehr stark an und ich muss schon zuegeben, dass ich auf die Hardware neidisch bin;) Nun, wenn China wirklich den ganzen Netzwerkverkehr in Realzeit observiert und ich gehe nun nicht auf die Netzwerkschichten ein, wie kann es sein, dass aus diesem Land so viel Spam und Angriffe kommen. Vor allem Angriffe auf die IP-Ranges welche von einem ISP für das Kundensubnetting(simpel ausgedrückt) benutzt wird. Auch das werkeln an BGP kommt aus diesem Land verstärkt vor und natürlich haben die Überwacher dies nicht mitbekommen. Soll ich mich nun hinstellen und wirklich das ganze Land abwatschen? Natürlich kann ich noch Seiten aus diesem Land abrufen und die Daten kommen auch bei mir an, wer sich mit iptables auskennt weiss wie. Nur im Grunde müsste ich dies doch mit allen Ländern machen, ich bekomme ja auch Angriffe aus dem SubNet meines ISP, anderen ISPs in Deutschland, aus Europa, aus Nordamerika etc etc etc.

Wo ist denn da genau Seraphyns Problem, er filtert mit GeoIP einfach nur vor, aber er hat ein freies Netz, ist doch eine tolle Erweiterung seiner heissgeliebten Firewall?

Eigentlich ist jeder Verkehr, welcher nicht von mir ausgeht und ankommt schon einmal Falsch, außer ich habe ein forwarding. Somit ist GeoIP in dem Punkt obsolet. Ich könnte mir das Mail senden sparen bei Angriffen, nur hilft es mir nicht Securityfehler oder Angriffe aufzudecken. Für mich fängt genau das Problem damit an, dass ich mich hinsetze und ein Land als Security-Enemy einsetze. Mein neuer Klassenfeind wird erschaffen. Im Moment pushen wir in der Realität schon China als neuen "Wir-brauchen-für-den-kalten-Krieg-ähnlichen-Zustand-ein-neues-Russland-Amerika-bla-bla" hoch und viele im Netz nutzen schon GeoIP und blocken gerade mal China und schreiben auch Anleitungen dazu.

Terrorismusparanoia, damn, der Chinese kommt, es ist nicht nur Einer, Millionen, Milliarden,Fantastilliarden… wir werden alle gehaaaaaackt!!!!

So etwas frisst sich für mich schon meiner Meinung nach durch die Fontanelle und wird nett in das Unterbewusstsein geparsed. Ich kann es mir nicht anders erklären, sonst hätte ich die Woche nicht die Frage eines iPhone-Besitzers nach einer Firewall gehabt mit welcher man China blocken kann, weil damit kann man ja surfen.

Ich denke nun versteht man die Überschrift und die Antwort habe ich dazu auch gegeben. Ich werde ein Land nicht komplett rejecten und wehre mich auch gegen einen Schubladenlapsus gegen Länder, Menschen, oder deren Kultur. Ich möchte dies auch nicht mir gegenüber, somit, ich wünsche weiterhin viel Spaß beim Angreifen, nur lasst mir etwas mehr Bandbreite übrig, denn einen QoS für Angriffe ist mir leider, vielleicht noch nicht, möglich.

Vielleicht liege ich ja mit diesem Denken falsch und habe GeoIP nicht wirklich verstanden, doch ich sehe GeoIP in anderen Dingen als ein gutes Werkzeug an, nur in dem Punkt, ich bin von meiner Meinung nicht dafür und lasse mich aber auch gerne eines anderen belehren…

Oder wie soll ich nun das ganze verstehen:

Dabei wollte ich nur meine neu überarbeite Firewall mal von versch. Anbietern eines freien Scans einem Scan unterziehen lassen… ¿Hablas UniX/LinuX

Es gibt Moment, da denkt man sich, Mensch, ich kann mich daran erinnern, dass meine Leitung nicht einen Geschwindigkeitsrausch der 1MB/s-à„ra hatte. Manchmal kam es mir so vor, als würde ich mit 9600 BAUD unterwegs sein. Was macht man als nächstes, man schaut sich seine Firewall an. Sie macht Ihre Arbeit wie sie es machen sollte und erquickt mich jeden Tag mit neuen Mails über Ihren Gesundheitszustand und Abläufe über welche ich mir im Klaren sein muss, auf alle Fälle sollte.

Somit, das Kabelmodem mir angeschaut, die Werte sind 1A und ich kann mich über KabelBW nicht beschweren. Dann fiel es mir wie Schuppen von den Augen, es sind die netten DNS-Anfrage, welche ich über den FoeBuD e.V.-Server mache. In den gängigen Surfzeiten scheint die Maschine so überlastet zu sein , dass meine Anfragen teilweise in das Nirvana laufen. Also den DNS aus meiner dhcpd.conf geschmissen und siehe da, ich habe wieder ACK-Zeiten, welche mich mit Fröhlichkeit wieder SYNs in das Netz schicken lassen. Stellt sich für mich nun die Frage, FoeBuD wieder einsetzen und einen Caching-DNS aufsetzen, oder nach Alternativen suchen, welche mir das gleiche bieten, aber nicht die massiven Timeouts oder RSTs haben, wie jener von FoeBuD.